棱鏡門之后難道還不用國產服務器?

據悉,美國現代情報工作更加依賴于技術手段,美國70%情報是通過技術手段獲得的,邦德式的人工作業占比越來越少。網絡入侵手段一般分硬件和軟件兩方面,且先硬后軟,以硬件入侵為主要手段。因為軟件的后門和漏洞有可能因為系統的加固和改變而失效,而硬件的后門一旦啟動則很快發揮效力。比如美國入侵伊朗核設施,就是美國在西門子公司的控制卡件上植入硬件病毒,報廢了整個伊朗和設施的控制系統和尖端設備,讓伊朗核計劃整整退后一年多。

實際上各個國家對網絡安全的防范也是從硬件著手的,比如《澳大利亞財經評論》披露,英國、澳大利亞和美國的情報機構早已在內部禁止使用聯想PC,因為當時一些實驗室測試顯示,聯想PC中一些芯片可能存在遠程控制漏洞。因為澳大利亞、加拿大、新西蘭、英國和美國這5個國家情報部門的網絡已經互聯,所以加拿大、新西蘭等可能均已接到這一禁令。據其情報部門的消息人士確認,這一禁令早在2000年中期就已發布,所以可以推測當時這些出問題的芯片并不是聯想生產的,而是美國本土企業提供的。

其實,對網絡安全隱患威脅更大的并不是個人電腦,而是網絡中一些大型通訊和交換設備,如服務器,交換機等等。我國以生產大型網絡和通信交換設備的華為和中興北美市場遇到的安全壁壘即可看到端倪。但是實際上這種猜測和懷疑也是不成立的,世界范圍內,網絡交換設備的重頭公司是Cisco、F5、摩托羅拉等美國公司,華為、中興與之相比市場份額還小,也不敢冒天下之大不韙隨意加入控制芯片。這樣的限制只能被認作是號稱自由市場的西方國家在高科技貿易中的雙重標準,信息安全只為阻滯中國企業進入其市場的借口罷了。

面對西方國家的種種安全借口,我們一方面可以引以為鑒,另一方面也可以以其人之道還治其人之身。比如既然棱鏡門已經報料如思科、微軟、谷歌等公司已經和美國安全局合作,隨時檢測通過其設備、軟件或應用的信息,那么我們的政府部門,國家關鍵部門,為什么不采取措施棄用這些公司的產品呢?舉個簡單的例子,某國領導人的秘書可能查閱谷歌地圖來規劃其領導人出行的路線,那么一旦這位秘書被美國情報機關盯上,則這位領導的行程就全部暴露在美國人的視線之下了。接下來,無人機、制導武器、狙擊槍手……,結果你懂得!

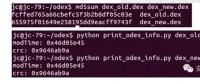

網絡通信中另一類關鍵設備就是服務器了,在中國服務器市場,70%以上的市場份額都被國外品牌占據。從國家信息安全的角度考慮,服務器系列產品的全國產化的進程應該加快。因為服務器產品用量大,其主板設備也千差萬別,特別是一些中高端服務器都具備遠程啟動、遠程維護的硬件設計,非常容易被別有用心的人利用。多年前康柏服務器暴露出一個“飛線門”,就是人們發現康柏某系列服務器的主板上焊接了一條明線,顯然是短路了某些功能區,但是服務器仍然能正常使用。這樣問題就來,普通的工程師根本無法解釋那一塊被屏蔽的電路是作什么用的,其廠商方面的解釋也語焉不詳。你可以解釋是一塊無用電路,但是有沒有可能是一塊具有特殊功能,甚至是間諜功能的電路呢?

所以,在國家信息安全方面我國需要做的工作還非常多。一個最直接、最行之有效的措施就是政府和關鍵部門的網絡設備國產化,比如服務器、交換機、路由器的國產化。例如,寶德作為中國領先的服務器廠商,已經率先走在了“自主可控”的道路上,旗下擁有全國產化的龍芯自強系列服務器,適合于軍隊、安全等機要部門使用;有完全自主研發設計的寶德PR4840R四路高端容錯云服務器,適合政府及核心部門的關鍵應用服務器。寶德技術研究院透露,近期還將發布一款完全自主研發設計的2U雙路新產品。雖然,當前很多核心產品技術依然掌握在國外的企業手里,但是在眾多國內企業努力下,我們已經離真正的 “自主可控”的終極目標越來越近。

棱鏡門就是一面鏡子,照出了發達國家在信息安全上的雙重標準,也照出了我國信息安全的潛在危險。政府應當從政策上及實際的應用采購上給予國產品牌更多的支持,推動我國IT產業向全國產化加速前進!政府、安全、經濟部門在網絡基礎設備的采購中都應該優先考慮國產品牌。欣喜的是,棱鏡門曝光后網絡安全相關股票就一直再持續看漲,電信部門也開始醞釀“去思科化”進程,這無疑都給本土的互聯網基礎架構提供者帶來不小的利好消息。

責任編輯:黎陽錦

-

發電電力輔助服務營銷決策模型

2019-06-24電力輔助服務營銷 -

繞過安卓SSL驗證證書的四種方式

-

網絡何以可能

2017-02-24網絡