“誰動了你的數據庫?”之層層排查捉竊賊

2010年8月底的一個下午,G公司信息化部的會議室坐滿了人,屋里卻鴉雀無聲。公司COO意外的現身在這次部門會議上,信息化部的萬部長眉頭緊鎖,技術負責人小李臉色微白,其他人也都是滿臉嚴肅,到底發生了什么事

2010年8月底的一個下午,G公司信息化部的會議室坐滿了人,屋里卻鴉雀無聲。公司COO意外的現身在這次部門會議上,信息化部的萬部長眉頭緊鎖,技術負責人小李臉色微白,其他人也都是滿臉嚴肅,到底發生了什么事?原來,G公司近期發生了一起事故,大批客戶的個人信息被泄露,姓名、聯系方式甚至身份證號碼全部曝光,一些客戶一怒之下投訴了G公司。

G公司從事通信業務,因為管理有方,近幾年的業務做的風生水起,尤其是憑借出色的服務質量,在業內樹立了良好的口碑。出于客戶管理和業務安全性的需要,客戶辦理部分業務時,需要留下身份證號碼和聯系方式等信息,G公司一直承諾對客戶信息的保密性負責,不會發生信息外泄的現象。此次事故的發生,不僅導致大批客戶資源的流失,支付巨額賠償金,就連股票也一路下滑,如果不及時采取應對措施,G公司前途堪憂。

會上COO說的最多的一個字就是"查",由信息化部牽頭,一定要配合公安機關,查出罪魁禍首,對社會公布事故原因,挽救企業形象,杜絕此類現象的再次發生。萬部長強調,公安機關主要從企業外部開始查起,信息化部要利用好已有的安全防范工具,尤其是已經部署的信息安全產品,從內部開始嚴查。小李提出一個思路:既然是客戶信息泄露,必然跟客戶業務信息系統有關。首先,要排查業務系統是否受到了黑客攻擊,這是信息泄露最常見的渠道,然后,排查可能接觸到業務信息系統的員工。這個思路被大家認可,排查工作開始了。

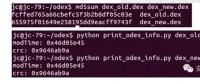

G公司深知業務信息的重要性,早在兩年前就開始了信息安全的建設,公司在各個網絡分支機構都部署了防火墻,在關鍵業務區域還部署了IDS、IPS等設備,本次排查,大家都希望這些設備能派上用場。兩天過去了,小李帶領技術攻關小組,逐項檢查業務部門網絡所部署的防火墻、IDS、IPS日志,想從這些信息安全設備上找到一些黑客入侵的蛛絲馬跡,然而,結果讓他失望。防火墻的策略非常嚴格,日志沒看到有異常的訪問流量;部署在業務網接入邊界的IPS,日志顯示近三個月有兩起入侵事件,但是入侵行為被及時阻斷,威脅尚未產生就已經被制止;監控業務網核心交換流量的IDS,日志中看到的攻擊行為都是蠕蟲類攻擊,只能引起業務系統資源耗盡或者目標業務主機不響應,不會導致客戶信息泄露。

如果沒有受到來自外部的黑客攻擊,那么,問題應該出在內部了,所有能接觸到業務網尤其是數據庫的員工立刻都變成了嫌疑人,公司內部的氣氛陡然變得緊張起來。最先被懷疑的是兩個數據庫管理員(DBA)老滕和老宋,只有他們能最直接的接觸到數據庫的核心數據。不過,DBA對數據庫的任何操作都必須經過嚴格的身份認證和監控機制,且經過檢查數據庫和操作系統日志,沒看到DBA有什么違規操作。嫌疑暫時解除,老滕和老宋松了一口氣,加入到排查問題的隊伍中來。他們提出建議,G公司除了DBA,沒有人能直接接觸數據庫服務器了,需要檢查一下通過網絡訪問數據庫的業務系統是否有異常。G公司能批量查詢客戶信息的主要業務系統是客戶關系管理系統,系統為BS架構。操作員在PC上通過瀏覽器進行身份認證并登錄客戶關系管理系統(WEB服務),系統的WEB服務器連接后臺數據庫服務器,WEB服務器到數據庫的訪問均采用同一數據庫賬號,此系統有管理員2人、運維人員2人、操作員若干。

又是三天的排查時間,客戶關系管理系統相關的管理人員和操作人員沒有被查出任何違規行為。不過在排查中發現了一個線索,在數據庫日志中發現,WEB服務器在7月份發生過多次向數據庫查詢批量客戶信息的操作,一部分查詢集中在月初,那個時候公司會開展常規的客戶關系維護活動,要查詢客戶信息比較正常。另一部分查詢操作均在7月12日左右,正常來說,公司月中不會辦理對批量客戶的業務或者活動,這些查詢顯得有些莫名其妙,操作員均否認這個時間段查詢過客戶信息。公安機關的同志分析,問題應該就出在這里,這個時間距離客戶信息被泄露的時間也比較近。經過層層排查,罪魁禍首終于被找到。那么,到底是誰偷盜了用戶信息,內鬼還是外賊?答案即將揭曉。

G公司從事通信業務,因為管理有方,近幾年的業務做的風生水起,尤其是憑借出色的服務質量,在業內樹立了良好的口碑。出于客戶管理和業務安全性的需要,客戶辦理部分業務時,需要留下身份證號碼和聯系方式等信息,G公司一直承諾對客戶信息的保密性負責,不會發生信息外泄的現象。此次事故的發生,不僅導致大批客戶資源的流失,支付巨額賠償金,就連股票也一路下滑,如果不及時采取應對措施,G公司前途堪憂。

會上COO說的最多的一個字就是"查",由信息化部牽頭,一定要配合公安機關,查出罪魁禍首,對社會公布事故原因,挽救企業形象,杜絕此類現象的再次發生。萬部長強調,公安機關主要從企業外部開始查起,信息化部要利用好已有的安全防范工具,尤其是已經部署的信息安全產品,從內部開始嚴查。小李提出一個思路:既然是客戶信息泄露,必然跟客戶業務信息系統有關。首先,要排查業務系統是否受到了黑客攻擊,這是信息泄露最常見的渠道,然后,排查可能接觸到業務信息系統的員工。這個思路被大家認可,排查工作開始了。

G公司深知業務信息的重要性,早在兩年前就開始了信息安全的建設,公司在各個網絡分支機構都部署了防火墻,在關鍵業務區域還部署了IDS、IPS等設備,本次排查,大家都希望這些設備能派上用場。兩天過去了,小李帶領技術攻關小組,逐項檢查業務部門網絡所部署的防火墻、IDS、IPS日志,想從這些信息安全設備上找到一些黑客入侵的蛛絲馬跡,然而,結果讓他失望。防火墻的策略非常嚴格,日志沒看到有異常的訪問流量;部署在業務網接入邊界的IPS,日志顯示近三個月有兩起入侵事件,但是入侵行為被及時阻斷,威脅尚未產生就已經被制止;監控業務網核心交換流量的IDS,日志中看到的攻擊行為都是蠕蟲類攻擊,只能引起業務系統資源耗盡或者目標業務主機不響應,不會導致客戶信息泄露。

如果沒有受到來自外部的黑客攻擊,那么,問題應該出在內部了,所有能接觸到業務網尤其是數據庫的員工立刻都變成了嫌疑人,公司內部的氣氛陡然變得緊張起來。最先被懷疑的是兩個數據庫管理員(DBA)老滕和老宋,只有他們能最直接的接觸到數據庫的核心數據。不過,DBA對數據庫的任何操作都必須經過嚴格的身份認證和監控機制,且經過檢查數據庫和操作系統日志,沒看到DBA有什么違規操作。嫌疑暫時解除,老滕和老宋松了一口氣,加入到排查問題的隊伍中來。他們提出建議,G公司除了DBA,沒有人能直接接觸數據庫服務器了,需要檢查一下通過網絡訪問數據庫的業務系統是否有異常。G公司能批量查詢客戶信息的主要業務系統是客戶關系管理系統,系統為BS架構。操作員在PC上通過瀏覽器進行身份認證并登錄客戶關系管理系統(WEB服務),系統的WEB服務器連接后臺數據庫服務器,WEB服務器到數據庫的訪問均采用同一數據庫賬號,此系統有管理員2人、運維人員2人、操作員若干。

又是三天的排查時間,客戶關系管理系統相關的管理人員和操作人員沒有被查出任何違規行為。不過在排查中發現了一個線索,在數據庫日志中發現,WEB服務器在7月份發生過多次向數據庫查詢批量客戶信息的操作,一部分查詢集中在月初,那個時候公司會開展常規的客戶關系維護活動,要查詢客戶信息比較正常。另一部分查詢操作均在7月12日左右,正常來說,公司月中不會辦理對批量客戶的業務或者活動,這些查詢顯得有些莫名其妙,操作員均否認這個時間段查詢過客戶信息。公安機關的同志分析,問題應該就出在這里,這個時間距離客戶信息被泄露的時間也比較近。經過層層排查,罪魁禍首終于被找到。那么,到底是誰偷盜了用戶信息,內鬼還是外賊?答案即將揭曉。

責任編輯:和碩涵

免責聲明:本文僅代表作者個人觀點,與本站無關。其原創性以及文中陳述文字和內容未經本站證實,對本文以及其中全部或者部分內容、文字的真實性、完整性、及時性本站不作任何保證或承諾,請讀者僅作參考,并請自行核實相關內容。

我要收藏

個贊

-

發電電力輔助服務營銷決策模型

2019-06-24電力輔助服務營銷 -

繞過安卓SSL驗證證書的四種方式

-

網絡何以可能

2017-02-24網絡